Artykuły

Używanie menedżera haseł jest wysoce zalecane, ale nie zawsze jest wygodne. Na szczęście jest Dashlane - rewelacyjny menedżer haseł, który integruje s...

Często zdarza się, że sprawdzamy pocztę lub Facebooka poza domem, np. w szkole czy pracy, a następnie zapomnimy się wylogować. W najlepszym wypadku kt...

Konto na Facebooku staje się coraz większą częścią naszego życia publicznego i potrafi wpłynąć na nasz wizerunek. Nic więc dziwnego, że staramy się je...

Wszystkie popularne wyszukiwarki zbierają dane na nasz temat, tworzą rejestry wyszukiwanych przez nas haseł i gromadzą informacje odnośnie wybieranych...

Popularny program do zwalczania szkodliwego oprogramowania został zaktualizowany do wersji 2.0. W zaktualizowanej wersji znajdziemy nowy, bardziej now...

W jednej z ostatnich aktualizacji Sklepu Play dodano więcej opcji pozwalających dostosować konieczność wpisywania hasła przy dokonywaniu zakupów. Może...

Poczta Gmail jest najpopularniejszą usługą e-mailową. Pomimo tego nie jest idealna - nasze konto, jak w każdej usłudze, może zostać zhackowane. Możemy...

Wczoraj wiele osób w Polsce zostało odciętych od Internetu - zwłaszcza Ci, którzy korzystają z łącza od firmy Orange (TPSA). Decyzję o odłączeniu podj...

Najczęstszą przyczyną zainfekowania komputera jest nasze własne działanie, takie jak chociażby zbyt lekkomyślne klikanie w każdy link. Szkodliwe stro...

Od pewnego czasu popularne stało się rejestrowanie na stronach czy w aplikacjach mobilnych poprzez swoje konta na Facebooku, Google, Instagramie czy D...

Jeżeli często korzystasz z laptopa w kawiarni, restauracji albo na stacji benzynowej - może być on narażony na ataki i wirusy. Jak zabezpieczyć się pr...

Jeżeli korzystacie z konta Google, oceniacie i komentujecie jakieś aplikacje, książki, restauracje czy miejsca w waszym mieście, to firma z Mountain V...

Firma Avast Software ogłosiła wydanie kolejnej edycji produktów do zabezpieczenia komputera z serii Avast. Nowa wersja 2014 dostępna jest w czterech z...

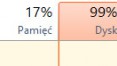

Wiele dostępnych firewalli, w tym zapora systemu Windows, blokuje jedynie połączenia przychodzące. Niektórzy dostawcy oprogramowania (szczególnie tego...

Często podczas instalowania nowego oprogramowania może zdarzyć się, że wraz z programem zainstalują się złośliwe dodatki do przeglądarek. Ich działani...

Wielu z Was zapewne zna tę sytuację - ktoś z rodziny czy współlokator z akademika notorycznie i bez pozwolenia używa naszego komputera. Mamy podejrzen...

Coraz więcej osób na świecie korzysta ze Skype’a, zwłaszcza po tym, jak Microsoft wymusił na użytkownikach przesiadkę z Windows Live Messengera. Jest...

Korzystacie z Google Chrome i czujecie się bezpieczni? Możemy Was rozczarować. Przeglądarka Chrome jest najbardziej podatnym programem na ataki. Produ...

Evernote, popularny notatnik z możliwością synchronizacji online, został zaatakowany przez hakerów. Na skutek ataku wyciekły prywatne dane niekórych u...

App Store bezpieczniejszy od Sklepu Play na Androida? Nie do końca. Okazuje się, że posiadacze iPhone'ów i iPadów są znacznie bardziej narażeni na utr...